IT関連のニュース各所で報じられていますが、パスワードを管理するアプリ、パスワードマネージャーに脆弱性が見つかったという内容が話題となっています。

元となったのは、チェコのセキュリティ研究者Marek Tóth氏が自身のブログで公表したものです。(非常に詳細な内容ですが、興味のある方は読んでみてください。)

今回話題になっているのは、特に、ChromeやEdgeなどのブラウザ拡張機能で利用するパスワードマネージャーについて、「クリックジャッキング」という手法によってパスワードなどが盗み取られるというものです。そして、メジャーなパスワードマネージャーほとんどすべてについて脆弱性が認められたということです。

私が利用しているBitwardenについても、脆弱性があるということでしたので、Bitwarden側の対応状況やユーザーができる対処法などについて調べてみました。

(注) 本記事は、私が調べた情報の範囲内で、私が理解した内容をまとめたものです。対処法などについても、安全性を保障するものではありません。本記事はあくまで参考として、ご自身で元資料などを確認の上、ご対応ください。

また、記事の内容は、パスワードマネージャーはBitwardenを、ブラウザはEdgeを前提としたものとなります。

わざわざこういうことを言うのも何だかとも思いますが、内容が内容だけに。

脆弱性の概要

私は専門家ではありませんので、ざっくりと理解した限りですが。

今回の脆弱性は、「DOMベースの拡張機能クリックジャッキング」という手法によって、攻撃者にパスワードなどの情報が盗まれるというものです。

DOM (Document Object Model)とは、Webページを構築、表現する仕組みの一つですが、ブラウザ拡張機能が DOM を操作する際に、攻撃者が JavaScript(プログラム) を使用してそれを非表示(透明)にできるというのがキモのようです。

ブラウザ拡張機能を使って、ID、パスワードの欄に入力をする際に、通常はユーザーが認識、指示、確認した上でDOMに対してその操作が行われますが、それが透明化されて、それと分からずに誘導されてしまうということです。

つまり、我々ユーザーとしては、あるWebページでクッキーの受け入れや「同意」「閉じる」などのパスワードとは全く関係のないボタンをクリックしたつもりでも、見えないところでIDやパスワードが入力されて、それが攻撃者に盗まれるというものです。

ベンダー側の対応

パスワードマネージャーを提供しているベンダー型の対応ですが、ニュース記事では、この問題への対応が完了していないベンダーがまだあるとされており、Bitwardenもその一つとなっていたり、一方で別の記事では、Bitwardenは最新バージョンで対応済みとされていたり、という状況です。

Bitwardenの最新バージョン、2025.8.0あるいは2025.8.1では対処済みと言われたり、いや、まだ脆弱性は残っていると言われたり、実際のところどの程度危険なのかはよくわかりません。

いずれにしても、最新バージョンに更新(普通は自動的にアップデートされますが)した上で、次に記載する対応策を実施しておくのが良いと思います。

ユーザー側の対応策

Bitwardenの公式サイト内の「Community Forum」にとても参考になる記事(Should I be worried about clickjacking?)がありましたので主にこれを参考に、その他ネット上で紹介されている情報なども踏まえながら、対応策をまとめてみました。

拡張機能(ブラウザ)の設定

ブラウザ拡張機能の設定の中の「サイトアクセス」を「クリック時」にする。

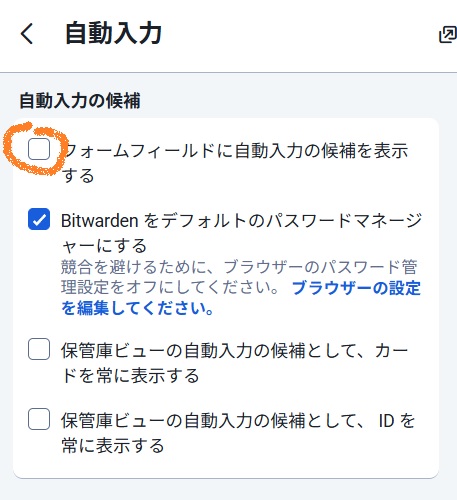

下図のオレンジで囲った部分です。デフォルトでは「すべてのサイト」になっていると思います。

これは、ブラウザ拡張機能(この場合はBitwarden)を常に有効にするのではなく、必要な時のみ有効にするようにするためです。

具体手的には、拡張機能ボタンのBitwardenのボタンをクリックした時だけBitwardenが有効になります。

なお、この設定を「特定のサイト」とする方がより安全と思われるかも知れませんが、「クリック時」とした方が、ユーザー自身が必要かどうか判断してクリックするわけですから、「クリック時」の方が望ましいと思います。

(注意) Bitwardenのブラウザ拡張で上記の設定を行うと、ログインやアイテムの追加、編集ができなくなります。(「Failed to Fetch」エラーとなります)

ただ、保管庫の解除や閲覧など、保管してある情報をログイン後に利用する分にはエラーとはなりません。

必要の都度、設定を変更するなどやりくりして下さい。

(Bitwarden側で対応してくれるとありがたいのですが)

Bitwardenの設定

1.保管庫のタイムアウト時間を短くする

設定 > アカウントのセキュリティ > 保管庫のタイムアウト で、保管庫のタイムアウト時間(これを過ぎるとロックがかかる)を支障の無い範囲でできるだけ短く設定します。

これを「なし」や「ブラウザ再起動時」などとしておくと、保管庫のロックが長時間、開きっぱなしになる危険があります。

2.自動入力の設定を無効化

「Community Forum」の書き込みをざっと見ている限り、この項目の設定が最も重要なように思います。

設定 > 自動入力 のうち 「フォーム フィールドに自動入力の候補を表示する」を無効にする

(下図のチェックボックスのチェックを外します)

この設定を有効にしていると、IDやパスワードの入力欄をクリックした際に、Bitwardenの保管庫にある情報が候補として表示されます。

クリックジャッキング攻撃を受けた場合、それと知らずにIDやパスワードを知らせてしまうことになります。

これを無効にすることによって、知らない間に情報が漏れることを防ごうというものです。

なお、この自動入力を無効にした場合、実際にIDやパスワードを入力する際にどのようにするかですが、保管庫内の情報をコピー&ペーストすべしとのアドバイスもネット上で散見されますが、「Community Forum」内では「クリップボードにコピーされた資格情報には既知の脆弱性がある」ため右クリックのコンテキストメニューやドラッグアンドフィルを使用する方が安全という意見がありました。

さらに、設定 > 自動入力 のうち「ページ読み込み時の自動入力」を無効化しておきます。

(下図のチェックボックスのチェックを外す)

デフォルトでは無効になっていると思いますが。

これを有効化していると、ログインページにアクセスした瞬間に自動的にIDやパスワードが該当の欄に入力されます。

これを無効化して、知らない間にIDやパスワードが入力され、外へ漏れるのを防ぎます。

3.URI 一致検出方法を “ベース ドメイン” よりも具体的にする

設定 > 自動入力 のうち「追加オプションの設定」中の「デフォルトのURI 一致検出方法」で設定できます(個別のアイテムごとにも設定できます)。

そして、ログインページの正確なURLを保管庫に保存するようにしておきましょう。

このようにすることで、例えばサブドメインの乗っ取りの場合などのリスクが軽減できます。

その他

以上は、パスワード管理についての話でしたが、Bitwardenは(他のパスワードマネージャーでもそうかも知れませんが)、パスワードだけではなく、住所氏名、生年月日、免許証番号などの個人情報やクレジットカード情報なども保管できます。

ですが、これらの情報は別にBitwardenで管理する必要もないと思いますので、Bitwardenに保管するのは避けた方が良いと思います。

さらに、今回の「クリックジャッキング」攻撃は、パスワードマネージャーだけが対象になるのではなく、ブラウザの拡張機能全般が対象となり得ます。

他にどのようなブラウザ拡張機能に注意するべきかは分かりませんが、ID、パスワード、個人情報を扱うような拡張機能が他にあれば、注意した方が良いと思います。

最後に

これまで、フィッシング詐欺への対策としてもパスワードマネージャーの利用をお勧めしてきましたが、やはり、完璧なものは存在しないといわれるように、パスワードマネージャーにも脆弱性が見つかりました。

また、今回紹介した対策も不十分かも知れませんし、今後突破される可能性もあります。

とは言え、推測されやすい簡単なパスワードを使いまわすよりは、パスワードマネージャーを慎重に使う方がまだ安全だと思います。

また、ニュース記事の中には、この攻撃方法でパスキーを抜き取ることも可能という記述もありました。

保管庫内のパスキー情報(秘密鍵)そのものが外へ出ていくことはないでしょうが、攻撃者がログインに成功してしまう可能性はあるかも知れません。

(パスキーが求められれば、Bitwardenが反応して、クリックが必要になるので、注意していれば気づくとは思いますが)

そう考えると、パスキーは生体認証などを必須とする方法の方が良いのかも知れません。

コメント